组织名称:

Globant / sistema全球

网站:

www.globant.com

兼容的能力:

ATTAKA

能力主页:

http://www.globant.com/Content/Studios/Sustainable_Infostructure/services.html

产品可访问性< CR_2.4 >

提供的一个简短的描述和你的能力在哪里得到你的客户和公众(必需):

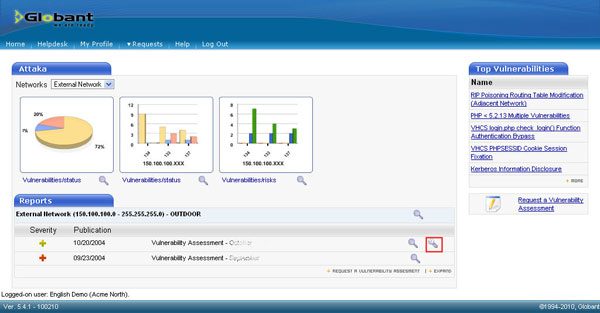

Attaka 24/7可用服务通过一个基于web的平台。这是有偿服务的公司想要评估他们的互联网服务器的漏洞暴露和跟踪他们的补救。

地图货币显示< CR_5.1 >

描述和你的能力表明最近的CVE版本用于创建或更新其映射(必需):

CVE每周更新名称与我们的安全元素相关联的一个自动的过程。

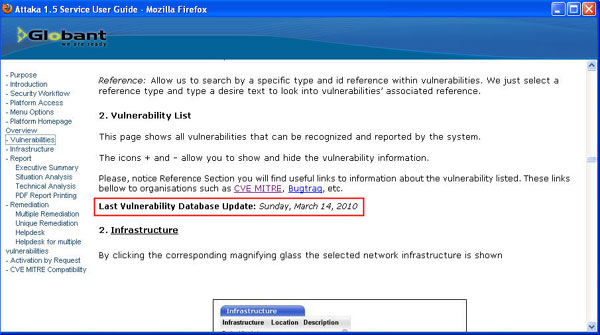

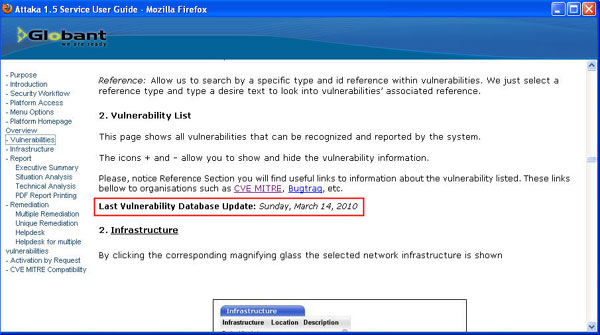

为了检查我们的漏洞数据库的日期你必须遵循这个步骤:

- 登录到我们的产品。

- 点击菜单栏中的帮助

- 点击左边的“脆弱性”部分,在本节中,您会发现最后一次当我们的弱点数据库更新(红圈)。

地图货币更新方法< CR_5.2 >

表示你打算多久更新映射,以反映新的CVE版本并描述你的方法来保持合理的电流与CVE版本当他们映射到存储库(必需):

Attaka需要CVE从Nessus漏洞描述数据库的引用。每周更新当Nessus漏洞CVE引用更新。CVE引用都直接与斜方的网页。不需要任何CVE数据库的更新。

地图货币更新时间< CR_5.3 >

描述如何和你解释你的客户他们应该期待一个更新的时间表功能的映射,以反映新CVE内容可用(必需):

每周更新当Nessus漏洞CVE引用更新。

地图内容选择标准< CR_5.4 >

描述了用于确定一个给定的相关性CVE标准标识符到你的能力(必需):

Attaka使用这个标准确定一个给定的CVE的相关性标识符,符合v2 CVSS分数。

水平 严重程度 描述 10 高/孔 紧急/重要 7号到9号 高/孔 高 4 - 6 媒介 媒介 1 - 3 低 低

风险类别 风险 考虑 严重的风险 紧急的风险 5 关键的风险 4 高的风险 3 最低的风险 中等风险 2 低风险 1

地图货币更新机制< CR_5.4 >

描述用于审查机制CVE为内容的变化(必需):

Attaka需要CVE从Nessus漏洞描述数据库的引用。每周更新当Nessus漏洞CVE引用更新。CVE引用都直接与斜方的网页。

地图内容源< CR_5.5 >

描述CVE内容的来源(必需):

Attaka需要CVE从Nessus漏洞描述数据库的引用。

CVE和兼容性文档< CR_4.1 >

提供一个副本,或者它的位置的方向,您的文档描述了CVE和CVE的兼容性为你的客户(必需):

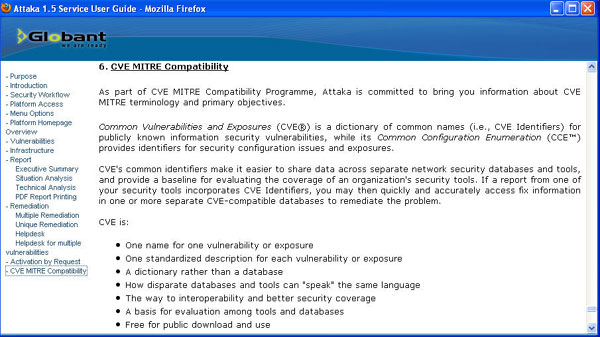

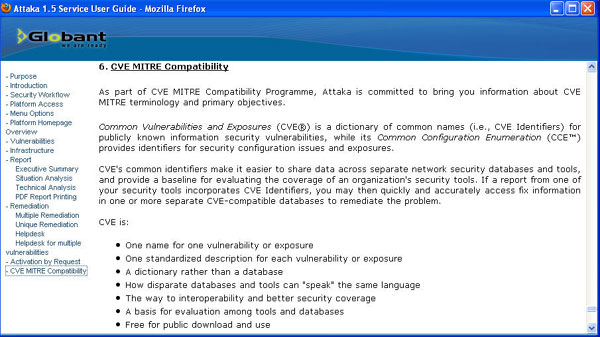

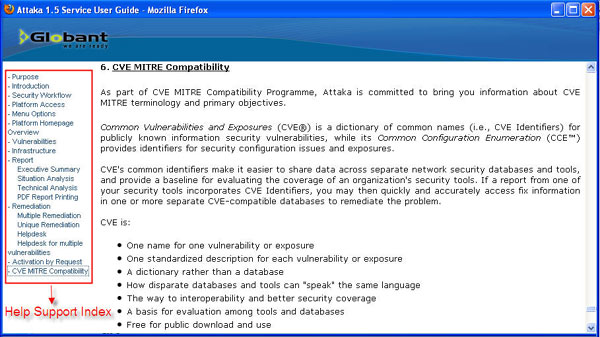

看到我们的文档CVE斜方和兼容性必须遵循这些指令:

- 登录到我们的产品。

- 点击菜单栏中的帮助

- 点击左边的“CVE横切兼容性”一节。

文档使用CVE找到元素名称< CR_4.2 >

提供一个副本,或者它的位置的方向,你的文档描述了你的客户如何使用的具体细节CVE名字找到个人安全元素在你能力的存储库(必需):

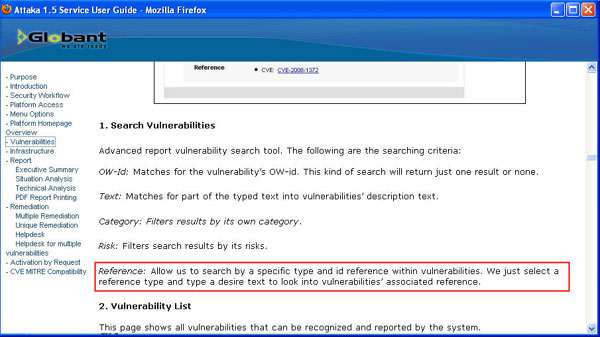

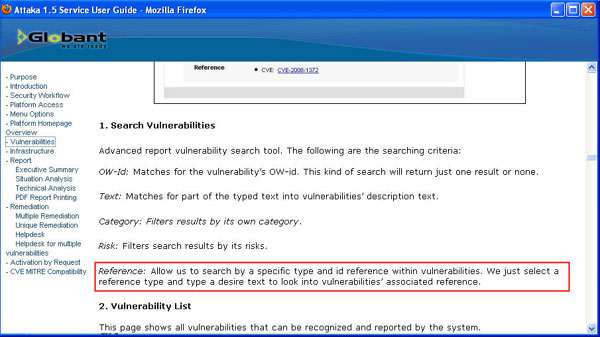

我们的客户可以查找许多引用类型,包括CVE横切,读到,你必须遵循以下步骤:

- 登录到我们的产品。

- 点击菜单栏中的帮助。弹出将开放。

- 点击“漏洞”部分,然后检查“搜索漏洞”左边的面板。你会发现如何寻找特定的引用ID。

文档的CVE名称使用元素< CR_4.3 >

提供一个副本,或者它的位置的方向,您的文档描述了过程的用户会发现CVE名称与个人安全元素在你能力的存储库(必需):

我们的客户可以通过OW-ID查找(我们自己的脆弱性识别编码)和获得相关的CVE的名字,读到,你必须遵循以下步骤:

- 登录到我们的产品。

- 点击菜单栏中的帮助。弹出将开放。

- 点击“漏洞”,你会发现漏洞列表中的小节描述哪些信息是通过我们的平台包括CVE名称相关联。

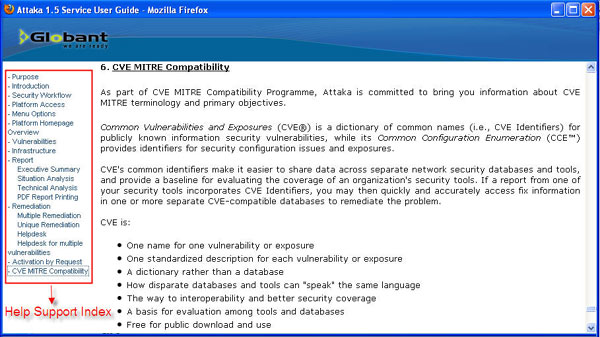

文档索引CVE-Related材料< CR_4.4 >

如果您的文档包含一个索引,提供一份项目和资源,你列在“CVE”指数。交替提供方向,这些“CVE”项目是张贴在你的网站(推荐):

我们的在线帮助产品支持有一个指数来表示,它是关于我们的产品信息的CVE横切兼容性支持。你可以看到它在主窗口的左侧面板。给你一个截图,环绕它。

特定类型的能力问题

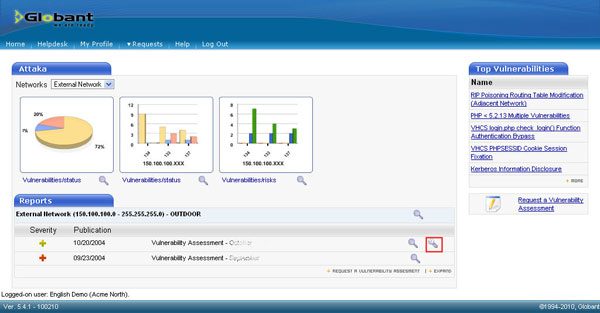

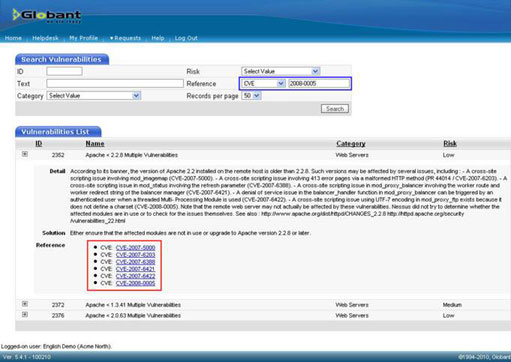

找到任务使用CVE名称< CR_A.2.1 >

详细的例子和解释用户如何定位任务的工具通过寻找相关的CVE的名字(必需):

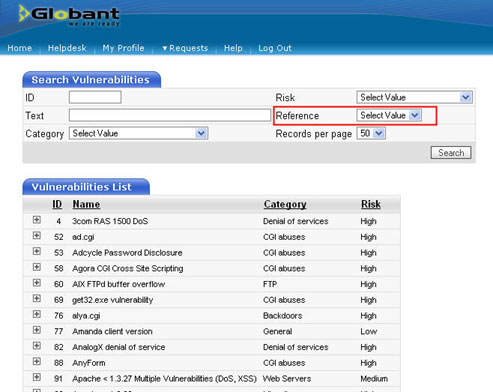

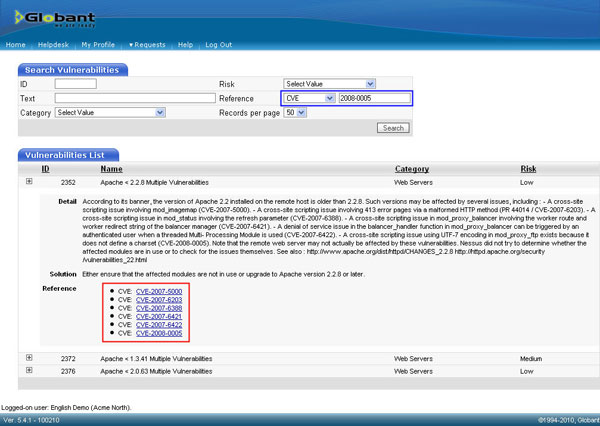

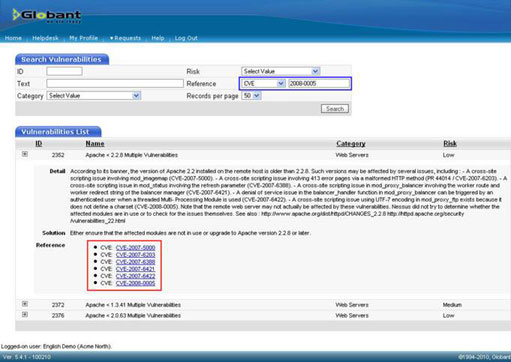

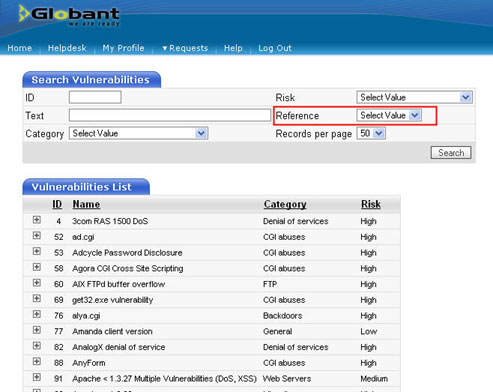

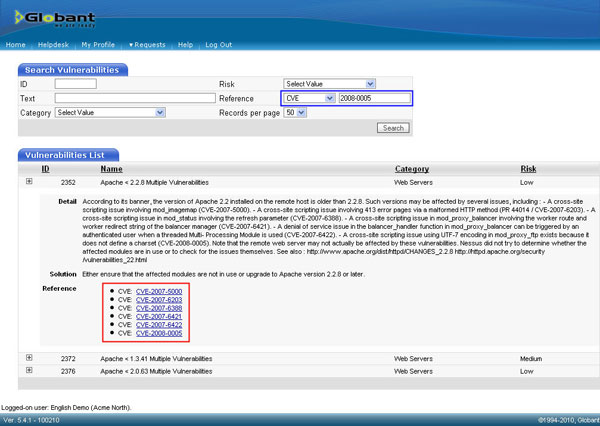

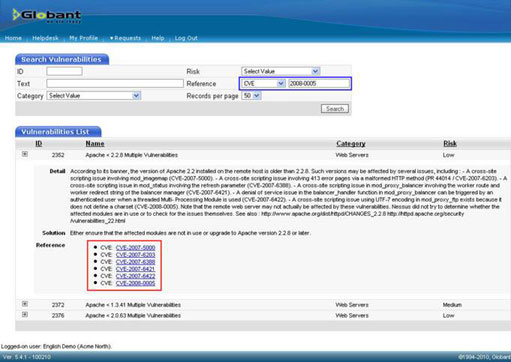

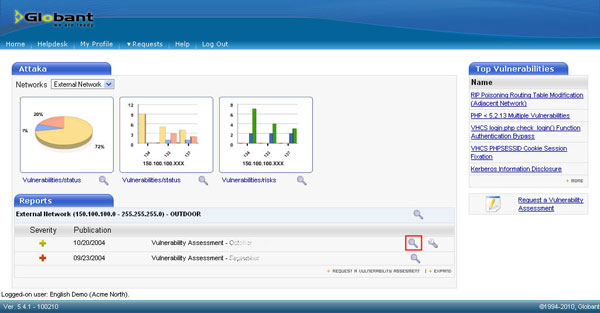

我们要通过截图解释如何浏览我们的漏洞库,找出如何搜索和解决任务CVE的名字:

搜索基于CVE的名字在安全漏洞知识库:

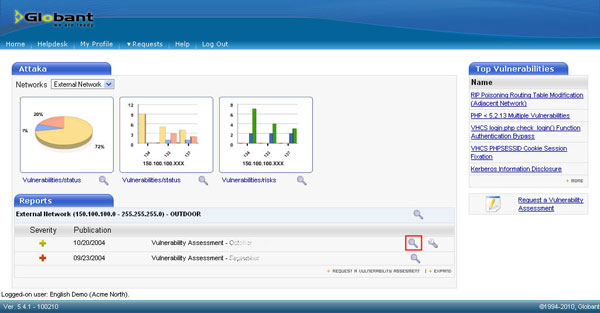

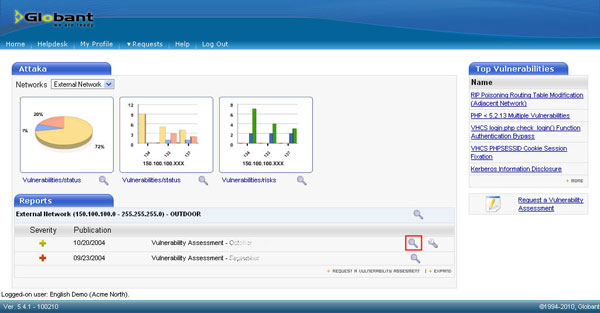

主屏幕>漏洞列表图标

定位任务相关的CVE名称和扩展它来找出如何修复。

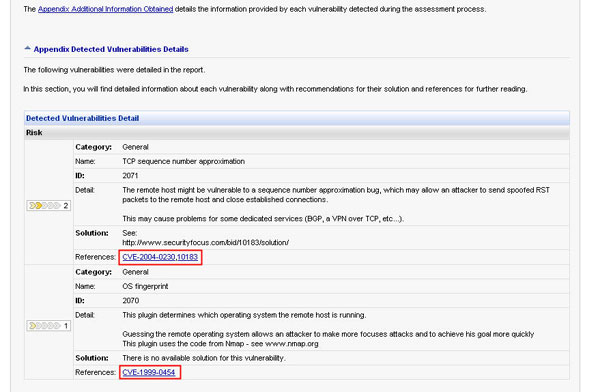

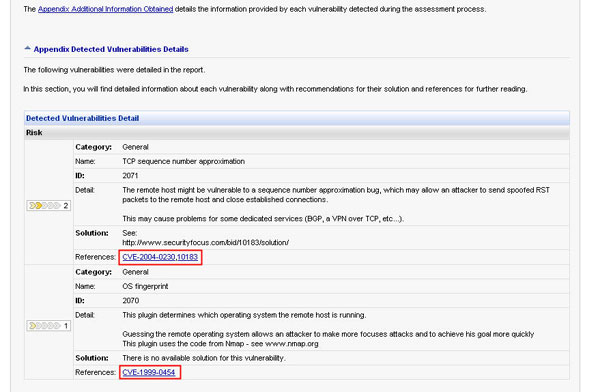

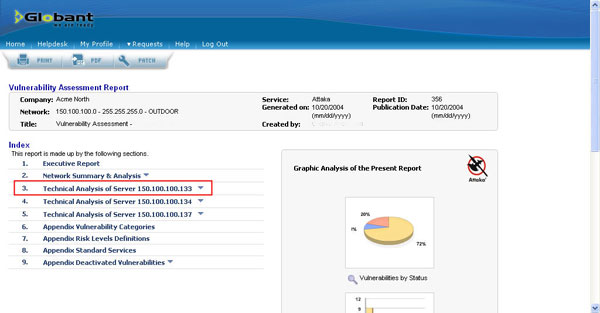

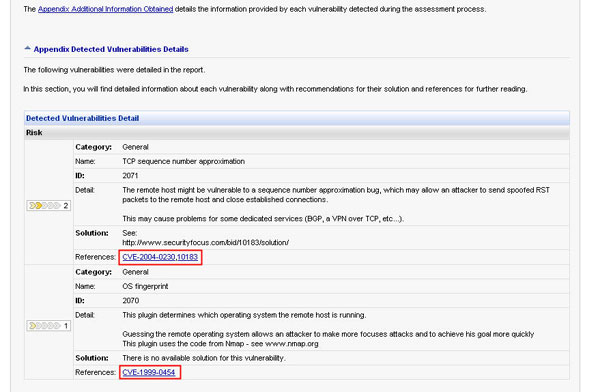

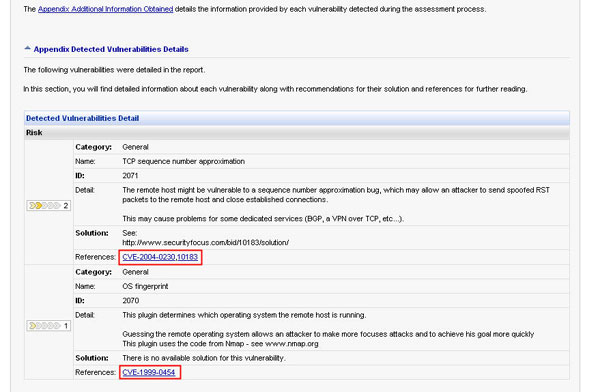

发现CVE名称使用元素报告< CR_A.2.2 >

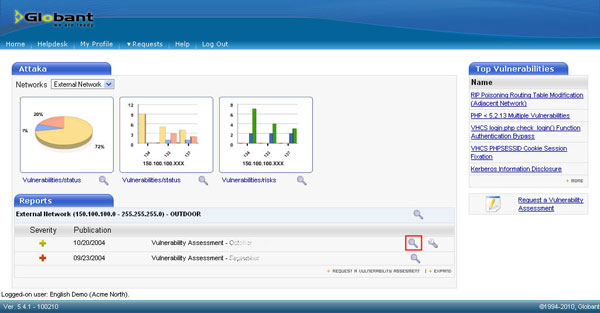

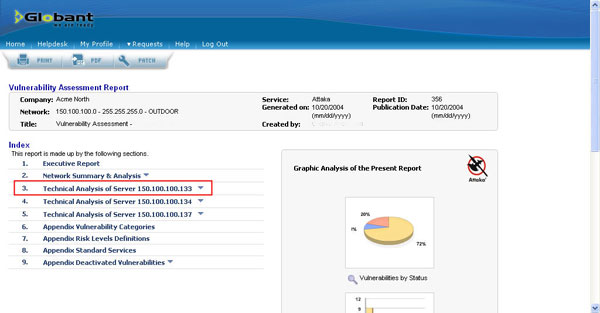

给详细的例子和解释的报告,确定个人安全元素,该工具允许用户确定相关的CVE名字对个人安全元素在报告中(必需):

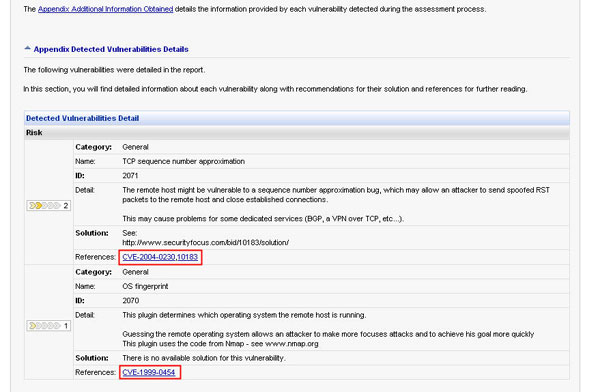

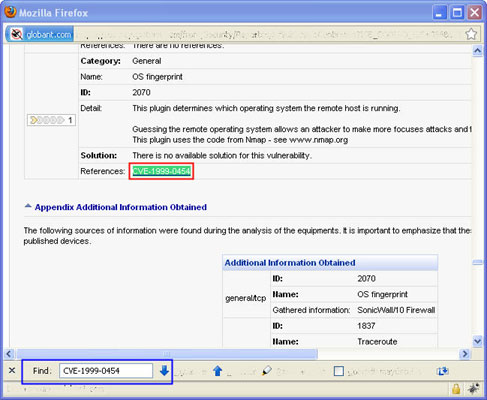

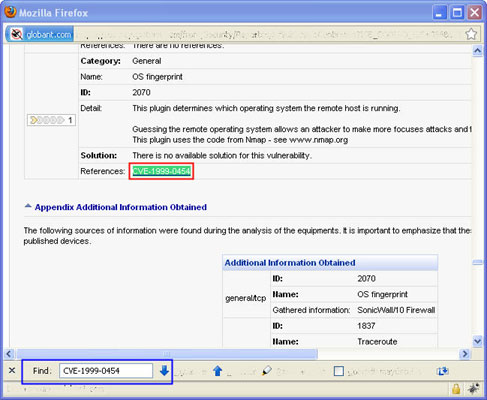

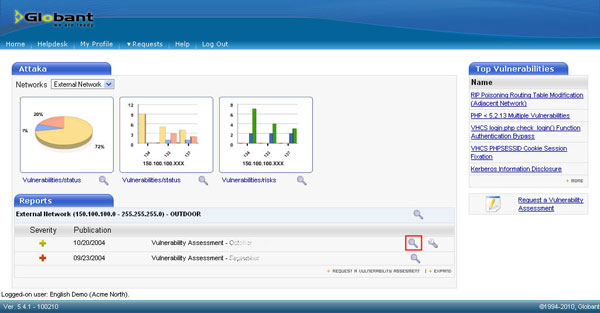

我们要通过截图解释如何找到一个发现漏洞和其相应的关联CVE的名字:

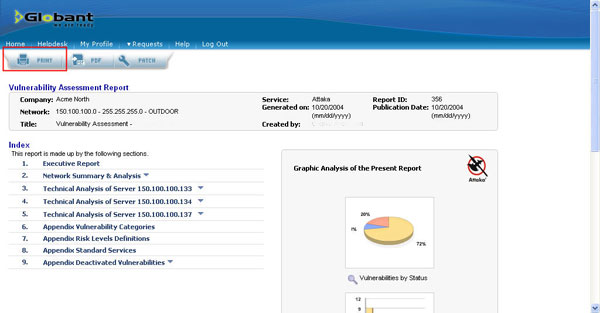

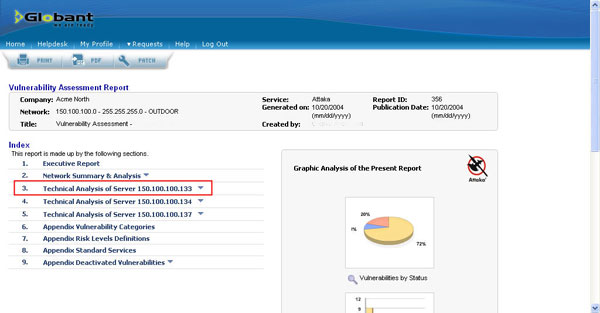

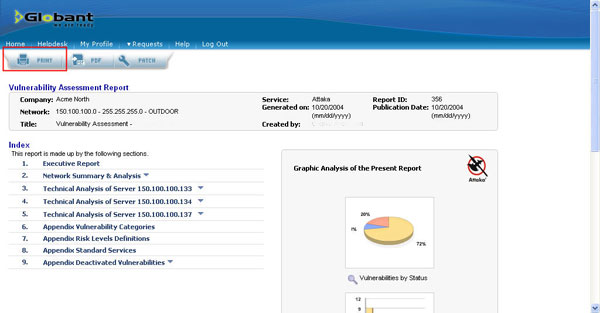

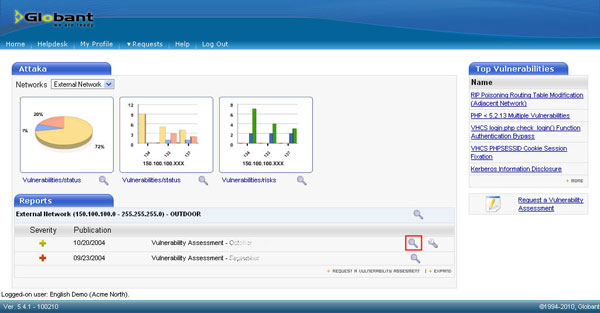

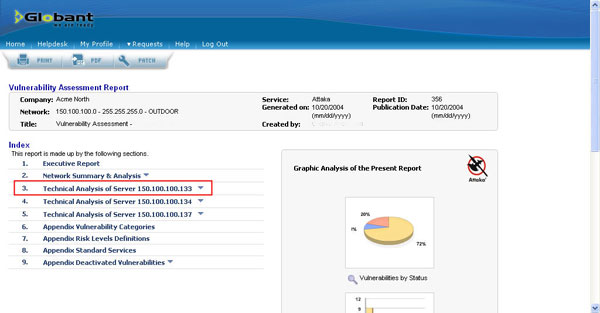

点击打开一个漏洞评估报告玻璃图标:

主屏幕>玻璃图标

扩大一个IP地址技术分析

去“附录:发现漏洞”章节,你会发现所有的IP地址及其相关的CVE漏洞建立在这个名字。加上,你可以点击相关的CVE名称和打开他们的CVE横切Web页面的信息。

选择任务使用个人CVE名称< CR_A.2.6 >

描述的步骤,用户会浏览、选择和取消选择一组任务的工具通过使用个人CVE的名字(推荐):

请参考问题A.2.1。

服务覆盖的决心使用CVE名称< CR_A.3.1 >

给详细的例子和解释的不同方式,用户可以使用CVE名称来找出哪些安全元素测试或检测到服务(即通过询问,通过提供一个列表,通过检查覆盖率地图,或由其他机制)(必需):

下面的说明告诉你如何寻找一个特定的CVE名称找出安全漏洞/元素被发现:

点击打开一个漏洞评估报告玻璃图标:

主屏幕>玻璃图标

执行打印的漏洞评估报告。

点击展开按钮,然后按“搜索”功能在您的web浏览器,通常其快捷键CTRL + F和类型所需的CVE的名字。

发现CVE名字服务报告使用元素< CR_A.3.2 >

给详细的例子和解释的报告,确定个人安全元素,用户可以确定相关的CVE名字对个人安全元素在报告中(必需):

下面的说明告诉你如何寻找发现漏洞和其相应的关联CVE的名字:

脆弱性评估报告

点击打开一个漏洞评估报告玻璃图标:

主屏幕>玻璃图标

扩大一个IP地址技术分析

去“附录:发现漏洞”章节,你会发现所有的IP地址及其相关的CVE漏洞建立在这个名字。加上,你可以点击相关的CVE名称和打开他们的CVE横切Web页面的信息。

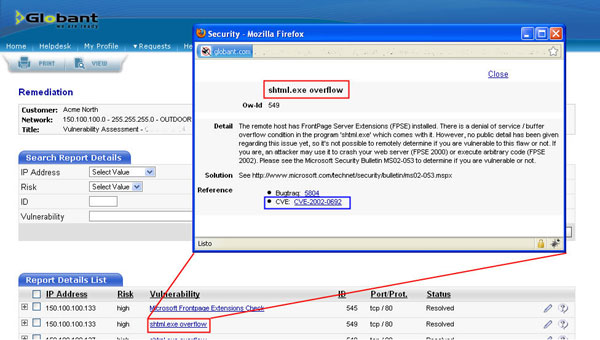

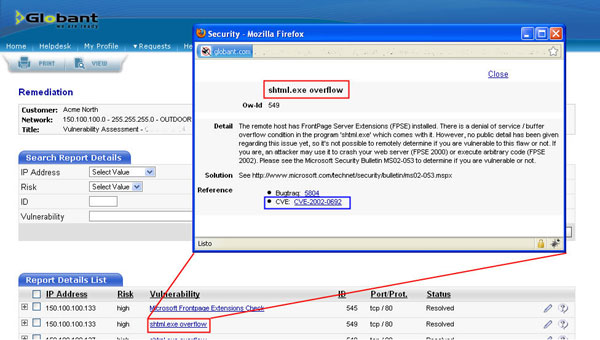

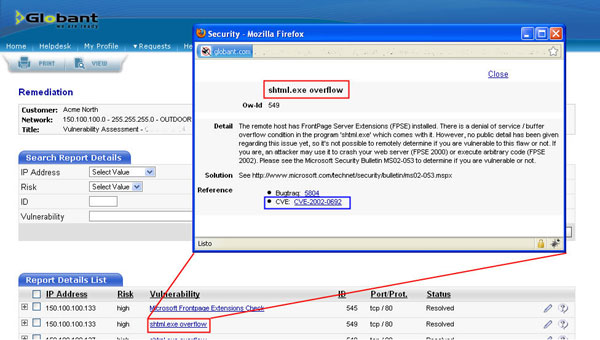

漏洞评估修复工具

打开一个漏洞评估修复工具点击工具图标:

主屏幕图标>工具

点击任何漏洞标题和一个弹出窗口将显示其CVE名称(s)相关。此外,你可以看到CVE点击名称的描述。

服务的产品利用细节< CR_A.3.4 >

请提供任何产品的名称和版本号,服务允许用户直接访问如果产品标识的安全元素(推荐):

用户直接访问我们的安全平台,他们没有访问扫描仪的工具。

发现在线功能任务使用CVE名称< CR_A.4.1 >

详细的例子和解释如何“发现”或“搜索”功能给用户定位任务可用的在线能力通过寻找相关的CVE名称或通过一个在线地图,链接的每个元素的能力及其相关CVE名称(s)(必需):

我们要通过截图解释如何浏览我们的漏洞库,找出如何搜索和解决任务CVE的名字:

搜索基于CVE的名字在安全漏洞知识库:

主屏幕>漏洞列表图标

定位任务相关的CVE名称和扩展它来找出如何修复。

网络功能接口模板使用< CR_A.4.1.1 >

提供一个详细描述如何使用你的URL模板”接口功能的搜索功能(推荐):

有一个在我们的平台,禁止用户验证更改url。

发现CVE名称使用在线功能元素< CR_A.4.2 >

给详细的例子和解释的报告,确定个人安全元素,在线功能允许用户确定相关的CVE名字对个人安全元素在报告中。(必需):

请,看问题A.2.1和A.3.4。在每个过程记录在前面的问题您可以检查CVE名称信息点击他们,一个web浏览器与相应的CVE横切网站会出现的信息。

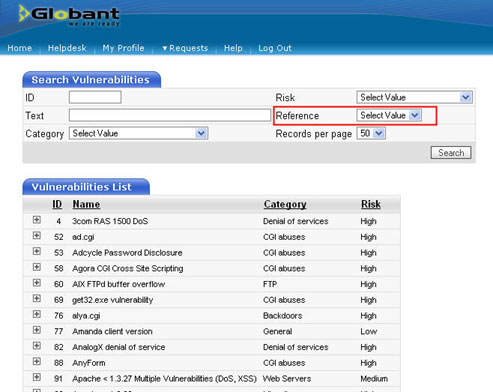

在线功能元素CVE名称映射< CR_A.4.3 >

如果没有提供个人安全细节元素,举例和解释用户如何获取一个映射链接每个元素及其相关CVE名称(s),否则输入N / a(必需):

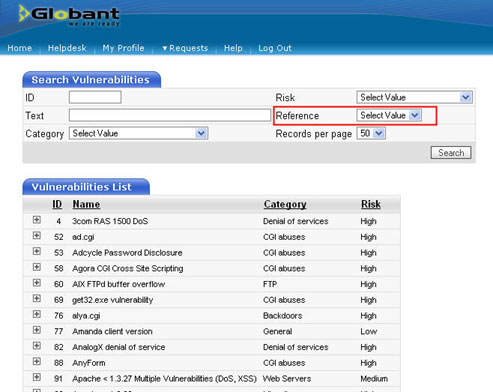

对于非上市安全元素可以查找我们的数据库中找到那些没有或多CVE名称相关联。仅仅遵循这些指令:

- 进入主屏幕>漏洞列表图标

- 搜索基于CVE的名字在安全漏洞知识库:

注意:您可以在下列类型的CVE名称格式:

格式示例

CVE-YYYY-NNNN cve - 2004 - 0122

CAN-YYYY-NNNN - 2004 - 1064

YYYY-NNNN 2004 - 0122

使用CVE找到元素名称< CR_A.5.1 >

给详细的例子和解释相关的用户如何元素能力通过寻找相关的CVE的名字(必需):

我们要通过截图解释如何浏览我们的漏洞库,找出如何搜索和解决任务CVE的名字:

搜索基于CVE的名字在安全漏洞知识库:

主屏幕>漏洞列表图标

定位任务相关的CVE名称和扩展它来找出如何修复。

发现CVE名称使用元素报告< CR_A.5.2 >

给详细的例子和解释的报告,确定个人安全元素,功能允许用户确定相关的CVE名字对个人安全元素在报告中(必需):

我们要通过截图解释如何找到相关的报告中发现的漏洞及其相应的CVE的名字:

点击打开一个漏洞评估报告玻璃图标:

主屏幕>玻璃图标

扩大一个IP地址技术分析

去“附录:发现漏洞”章节,你会发现所有的IP地址及其相关的CVE漏洞建立在这个名字。加上,你可以点击相关的CVE名称和打开他们的CVE横切Web页面的信息。

选择任务使用个人CVE名称< CR_A.5.6 >

描述的步骤,用户会浏览、选择和取消选择一组任务的能力通过使用个人CVE的名字(推荐):

请参考问题A.2.1。

电子文档格式信息< CR_B.3.1 >

提供详细信息您提供的不同的电子文档格式,并描述如何寻找特定CVE-related文本(必需):

如今Attaka提供了HTML和PDF格式的输出。

电子文档清单CVE名称< CR_B.3.2 >

如果一个人的能力的标准电子文档列表安全元素的短名称或标题提供示例文件,演示相关的CVE名称为每个单独列出安全元素(必需):

在我们的漏洞评估报告每个安全元素都与它/他们CVE名字在每个IP地址扫描的附件小节信息安全元素完整的解释。

电子文档元素CVE名称映射< CR_B.3.3 >

提供示例文档演示功能的单个元素映射到相应的CVE名称(s)(推荐):

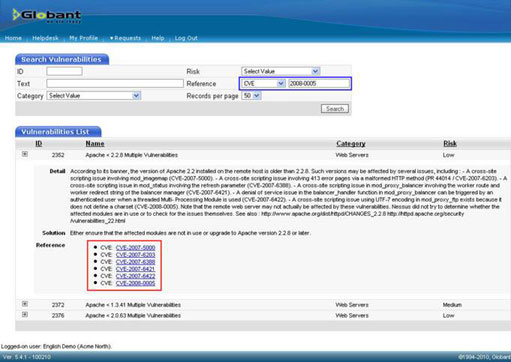

旁边的CVE的名字是高度特色OW-ID(我们自己的ID)在每个查询的web页面(红圈)。例子:

漏洞评估报告:

脆弱性搜索:

修复屏幕:

发现通过GUI元素使用CVE名称< CR_B.4.1 >

给详细的例子和解释的GUI提供了一个“发现”或“搜索”功能为用户识别功能的元素通过寻找相关CVE名称(s)(必需):

下面的说明告诉你如何寻找一个特定的CVE名称找出安全漏洞/元素被发现:

点击打开一个漏洞评估报告玻璃图标:

主屏幕>玻璃图标

CVE GUI元素名称映射< CR_B.4.2 >

简要描述如何列出相关的CVE名称为个人安全元素或讨论用户如何使用CVE条目之间的映射和能力的元素,也描述的格式映射(必需):

如今,Attaka提供了一个HTML格式的脆弱性评估报告和报告的全文文本格式在产品界面。

GUI出口电子文档格式信息< CR_B.4.3 >

提供不同的电子文档格式的详细信息,你提供出口或访问CVE-related数据和描述如何寻找特定CVE-related文本(推荐):

Attaka可以导出PDF报告,我们已经记录了这一过程帮助> > PDF报告打印。后生成PDF文档可以查找CVE-related文本使用你最喜欢的PDF阅读器。

兼容性声明< CR_2.7 >

有一个授权个人以下兼容性声明写姓名和日期吗(必需):

”作为我的组织的授权代表我同意我们将遵守所有的强制CVE兼容性要求以及所有额外的强制性CVE兼容性要求适合我们的特定类型的能力。”

名称:费德里科•Seineldin

标题:Globant可持续信息结构工作室管理合伙人

声明的准确性< CR_3.4 >

有一个授权个人以下精度语句写姓名和日期吗(推荐):

”作为我的组织的授权代表和我所知,没有错误在我们能力的存储库之间的映射和CVE条目识别能力。”

名称:费德里科•Seineldin

标题:Globant可持续信息结构工作室管理合伙人

假阳性和假阴性则声明< CR_A.2.8和/或CR_A.3.5 >

仅供工具——有一个授权的个人签名和日期如下声明你的工具安全元素的识别效率(必需):

”作为我的组织的授权代表和我所知,通常情况下,当我们的能力报告一个特定的安全元素,通常是正确的,通常情况下,当一个事件发生时,有关一个特定的安全元素能力通常报告。”

名称:费德里科•Seineldin

标题:Globant可持续信息结构工作室管理合伙人